Claude Code: Anthropic случайно пусна кода си в npm [2026]

Claude Code изтичане — Anthropic случайно публикува 512 000 реда TypeScript сорс код в npm. Скрити функции, DMCA скандал с 8 100 репота, пълен анализ.

Накратко: Anthropic случайно публикува пълния сорс код на Claude Code — 512 000 реда TypeScript в 1 906 файла — в публичния npm регистър заради грешка в release процеса. Кодът разкри скрити функции, anti-distillation механизми и вътрешна архитектура, а последвалият DMCA takedown на 8 100 GitHub репота превърна инцидента в най-обсъждания AI скандал на 2026 г.

Ключови факти: 512 000 реда TypeScript код в 1 906 файла. Source map файл от 59.8 MB в npm. Cloudflare R2 bucket с пълен архив. 84 000+ GitHub звезди и 82 000+ forks. 8 100 репота свалени с DMCA, после ограничени до 96. Claude Code run-rate revenue: $2.5 млрд. към февруари 2026.

Какво се случи с Claude Code изтичането?

Anthropic допусна една от най-сериозните оперативни грешки в историята на AI индустрията на 31 март 2026 г. Claude Code v2.1.88 беше публикуван в npm — публичния пакетен регистър за JavaScript — с включен debug файл, който никога не е трябвало да напусне вътрешната среда на компанията.

Файлът съдържаше source map от 59.8 MB, който сочеше към zip архив на Cloudflare R2 storage bucket на Anthropic. Архивът съдържаше пълния сорс код: 512 000 реда TypeScript разпределени в 1 906 файла — включително пълните библиотеки от slash команди, вградени инструменти и вътрешни API-та.

Chaofan Shou (@Fried_rice), стажант в Solayer Labs, откри изтичането в 04:23 UTC на 31 март и публикува директен линк за сваляне в X/Twitter. Постът му събра 28.8 милиона гледания, а в рамките на часове кодът беше огледален в десетки GitHub репозитории. Най-популярното огледало достигна 84 000+ звезди и 82 000+ forks — скорост на разпространение, която направи всеки опит за ограничаване на щетите практически невъзможен.

Три грешки, които се наслоиха

Roy Paz, старши AI изследовател по сигурността в LayerX Security, идентифицира три едновременни грешки, довели до инцидента:

- Липсваща

.npmignoreконфигурация — debug файловете не бяха изключени от npm пакета - Bun runtime bug (#28001) — известен бъг, подаден на 11 март 2026 г., при който source maps се включват в production builds, въпреки документацията, заявяваща обратното

- Публично достъпен R2 bucket — Cloudflare storage контейнерът с пълния архив нямаше ограничения за достъп

"At Anthropic, it seems that the process wasn't in place and a single misconfiguration or misclick suddenly exposed the full source code." — Roy Paz, старши AI изследовател по сигурността, LayerX Security

Anthropic потвърди инцидента с официално изявление: "No sensitive customer data or credentials were involved or exposed. This was a release packaging issue caused by human error, not a security breach. We're rolling out measures to prevent this from happening again."

Защо е важно изтичането на сорс код от Anthropic?

Claude Code не е просто CLI инструмент — това е най-бързо растящият продукт на Anthropic с run-rate revenue от $2.5 млрд. към февруари 2026 г. Компанията беше оценена на $380 млрд. при последния кръг на финансиране, като вирусното приемане на Claude Code беше посочено като ключов двигател на тази оценка.

Изтичането разкри не AI модела, а agentic harness-а — софтуерният слой, който обгръща модела и му дава инструкции как да използва инструменти, файлове и системни ресурси. Това е критичното конкурентно предимство на Anthropic, защото голяма част от способностите на Claude Code идват именно от harness-а, а не от самия LLM.

Конкурентите — OpenAI, Google, xAI — получиха детайлна пътна карта на design logic, който иначе би изисквал месеци reverse engineering. Както отбелязва анализът на PYMNTS: "competitors gained a detailed map of the design logic underlying a product they have been racing to replicate, removing the need to reverse-engineer."

Инцидентът е особено тежък, защото се случва само 5 дни след предходното изтичане — на 26 март Anthropic случайно разкри близо 3 000 вътрешни документа, включително информация за предстоящия модел Claude Mythos (Capybara). Два последователни инцидента поставят сериозни въпроси за оперативната сигурност на компанията, която се рекламира като лидер в AI безопасността.

Какво разкри изтеклият Claude Code сорс код?

Архитектура и мащаб

Claude Code работи с около 40 permission-gated инструмента в 29 000 реда код — BashTool, FileReadTool, WebFetchTool, LSPTool и други. Query Engine-ът обхваща 46 000 реда и управлява LLM извикванията, token caching-а и multi-agent оркестрацията. Паметовата система работи на три нива: леки указатели (Layer 1), тематични файлове при поискване (Layer 2) и searchable transcripts (Layer 3).

Скрити функции — нереализирани или в разработка

Кодът съдържаше 44 скрити feature flags, сред които:

- KAIROS — background daemon, който изпълнява "autoDream" — нощна консолидация на паметта, докато потребителят не работи

- ULTRAPLAN — отдалечени 30-минутни planning сесии чрез Cloud Container Runtime с доставка на резултатите локално

- Coordinator Mode — multi-agent оркестрация, при която един Claude управлява паралелни worker-и

- BUDDY — Tamagotchi-подобна функция с 18 вида ASCII домашни любимци (Duck, Dragon, Capybara, "Chonk" и други), система за рядкост в gacha стил и personality stats (DEBUGGING, PATIENCE, CHAOS, WISDOM, SNARK). Стрингът "friend-2026-401" в кода подсказва, че е планирана като April Fools функция за 1–7 април

- Undercover mode — маскира AI идентичността на Claude в публични код репозитории

Anti-distillation и frustration detection

Anthropic е вградила anti-distillation механизъм — flag ANTI_DISTILLATION_CC, който инжектира фалшиви tool definitions за отравяне на конкурентни training data. Server-side summarization на reasoning chains с криптографско подписване допълнително защитава вътрешната логика.

Системата за детектиране на фрустрация използва regex pattern matching — /\b(wtf|wth|ffs|omfg|shit|damn it)\b/ — и регистрира prompt-а като negative в analytics, когато потребителят псува. Вътрешен BigQuery коментар разкрива, че 250 000 API извиквания дневно се губят в неуспешни compaction опити.

Препратки към Mythos/Capybara

Кодовите имена "Capybara" и "Mythos" се срещат на множество места, потвърждавайки активната подготовка за нов модел над Opus — по-голям, по-скъп и с фокус върху кибер способности.

Реакции след изтичането: DMCA скандалът с 8 100 GitHub репота

Масовото сваляне

Anthropic реагира на изтичането с DMCA takedown заявки към GitHub, насочени срещу копия на кода. GitHub обработи заявката и свали 8 100 репозитории — включително целия мрежов граф от forks.

Проблемът: заявката беше прекалено широка. Тя засегна легитимни fork-ове на собственото публично Claude Code репозитори на Anthropic — проекти, които нямаха нищо общо с изтеклия код. Разработчикът Theo (t3.gg) беше сред засегнатите — неговият fork съдържаше само pull request с редактиране на skill, без никакъв изтекъл код.

Отстъплението

Boris Cherny, ръководител на Claude Code в Anthropic, призна грешката: "This was not intentional, we've been working with GitHub to fix it. Should be better now." Anthropic подаде retraction и свали заявките до 1 репозитори и 96 fork-а съдържащи реалния изтекъл код.

Разработчическата общност реагира остро

Gergely Orosz, автор на The Pragmatic Engineer, нарече действията DMCA abuse: "It is neither OK, nor legal to file a DMCA takedown for something that breaks no copyright." Ироничният контрапункт в Hacker News и Reddit: компания, чийто бизнес модел разчита на обучение върху чужд код, използва copyright закони за защита на собствения си код.

Междувременно разработчици пренаписаха функционалността на Claude Code на други програмни езици с помощта на AI инструменти — clean-room подход, който заобикаля DMCA. Кодът се разпространи и в DMCA-устойчиви децентрализирани огледала като Gitlawb.

Сравнение: преди и след изтичането на Claude Code

| Аспект | Преди 31 март | След изтичането |

|---|---|---|

| Сорс код | Закрит, обфускиран | 512 000 реда публично достъпни |

| Конкурентно предимство | Agentic harness неизвестен | Архитектурата е публична |

| Скрити функции | Неизвестни | 44 feature flags разкрити |

| DMCA статус | Без инциденти | 8 100 репота свалени, после 96 |

| Репутация | Safety-first лидер | Два leak-а за 5 дни |

| GitHub stars | N/A | 84 000+ за часове |

Преди 31 март Claude Code беше черна кутия с обфускиран код в npm. След изтичането всеки — от конкуренти до студенти — може да изучи пълната архитектура, permission модела и вътрешните оптимизации. Това е фундаментална промяна в конкурентната динамика на AI coding инструментите.

Особено важно е разкриването на anti-distillation механизмите — конкурентите вече знаят как Anthropic защитава модела си от копиране и могат да заобиколят тези защити. Feature flags като KAIROS и ULTRAPLAN дават директен поглед в бъдещата продуктова пътна карта, компресирайки предимството на Anthropic.

- ✓Прозрачност: разработчиците виждат как работи Claude Code отвътре

- ✓Образователна стойност: 512 000 реда production TypeScript за изучаване

- ✓Open source общността получава blueprint за AI coding инструменти

- ✓Конкурентен натиск ще ускори иновациите в целия сектор

- ✓Разкритите feature flags (BUDDY, KAIROS) генерираха позитивен PR

- ×Конкурентите получиха архитектурен blueprint за безплатно

- ×Anti-distillation защитите са компрометирани и неефективни

- ×Два последователни leak-а подкопават доверието в Anthropic

- ×Enterprise клиенти преосмислят сигурността на AI инструментите

- ×DMCA скандалът причини допълнителни репутационни щети

- ×Продуктовата пътна карта е публично достъпна за конкурентите

Как засяга Claude Code leak българските разработчици?

Claude Code е достъпен за български разработчици чрез Claude Pro ($20/месец) и Claude Team ($30/потребител/месец) абонаменти. Изтичането не засяга директно потребителските данни — Anthropic изрично потвърди, че никакви клиентски credentials или лична информация не са били изложени.

За българските софтуерни екипи, използващи Claude Code в ежедневната си работа, практическото въздействие е минимално в краткосрочен план. Инструментът продължава да функционира нормално, а изтеклият код не дава достъп до потребителски сесии или данни.

По-дългосрочно обаче изтичането повдига въпроси за supply chain сигурността на npm пакетите — тема, която засяга всеки JavaScript разработчик в България. Инцидентът съвпадна с разпространението на зловреден axios пакет (версии 1.14.1 и 0.30.4) съдържащ RAT malware — напомняне, че npm екосистемата остава уязвима. Българските екипи, работещи с Node.js, трябва да проверят зависимостите си и да обмислят инструменти за software composition analysis (SCA).

Какво следва за Anthropic след изтичането?

Anthropic заяви, че внедрява мерки за предотвратяване на повторни инциденти, но не уточни какви конкретно. Компанията се подготвя за потенциален IPO и два consecutive leak-а в рамките на една седмица усложняват наратива пред инвеститорите.

Claude Code продължава да е водещ AI coding инструмент — изтичането на код не означава изтичане на модела. Самият Claude LLM не е засегнат. Конкурентите могат да изучат harness архитектурата, но не могат да копират модела, който я захранва.

Очаквани следващи стъпки:

- Сигурност: Подсилване на CI/CD pipeline, задължителен .npmignore audit, R2 bucket permission review

- Legal: Наблюдение на clean-room rewrites и DMCA-устойчиви огледала

- Продуктов отговор: Вероятно ускоряване на KAIROS и Coordinator Mode — функции, които вече не са тайна

- Mythos/Capybara: Подготовката за новия модел продължава — early access с фокус върху кибер сигурност

Въпреки щетите, Anthropic запазва ключовото си предимство: самият Claude модел остава затворен. Харнесът е blueprint, но без модела — blueprint-ът е непълен. Ключовият въпрос е дали компанията ще възстанови доверието на enterprise клиентите, преди конкурентите да затворят технологичния gap.

Често задавани въпроси за Claude Code изтичането

Какво точно изтече от Claude Code?+

Засегнати ли са личните ми данни като потребител на Claude Code?+

Кой откри изтичането на Claude Code?+

Защо Anthropic свали 8 100 GitHub репозитории?+

Какви скрити функции бяха открити в кода?+

Ще се повтори ли този инцидент?+

Заключение

Claude Code изтичането на 31 март 2026 г. е най-значимият инцидент със сорс код в AI индустрията досега — не заради технически пробив в сигурността, а заради каскада от три човешки грешки, които разкриха пълната архитектура на водещ AI coding инструмент с revenue от $2.5 млрд.

Anthropic се справи частично — бързо потвърди инцидента, уточни липсата на потребителски данни и коригира прекалено широката DMCA заявка. Но щетите са необратими: кодът е разпространен в децентрализирани огледала и пренаписан на други езици. Конкурентната карта на AI coding инструментите вече е по-равна.

За разработчиците — включително в България — инцидентът е практически урок за supply chain сигурността на npm и напомняне, че дори компаниите, фокусирани върху AI безопасност, не са имунизирани срещу оперативни грешки.

Източници:

- Fortune: Anthropic leaks Claude Code source code

- TechCrunch: Anthropic took down thousands of GitHub repos

- The Register: Anthropic accidentally exposes Claude Code source code

- PYMNTS: Claude Leak Leaves Anthropic Fighting to Protect Its Edge

- DEV Community: The Great Claude Code Leak of 2026

- Futurism: Leaked Claude Code Shows Tamagotchi Feature

- Slashdot: Anthropic Issues Copyright Takedown for 8,000+ Repos

- GitHub DMCA: Anthropic takedown notice

- GitHub DMCA: Anthropic retraction

Основател на CyberNinjas.ai и Кибер Хора. Пише за AI инструменти, новини и практически ръководства.

Още статии

AI Новини14 мин.

AI Новини14 мин.Gemini Intelligence Android: новата AI ера на Google [2026]

Gemini Intelligence на Google прави Android AI агент: cross-app задачи, Rambler, Create My Widget — какво идва за български потребители лятото на 2026

AI Новини11 мин.

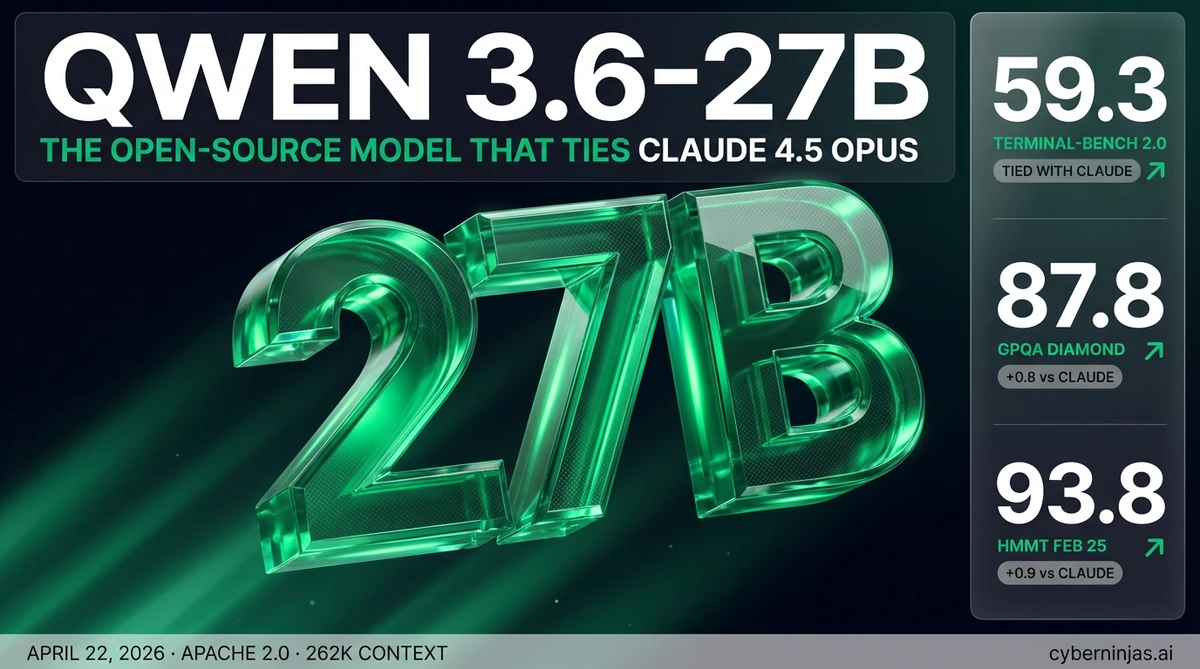

AI Новини11 мин.Qwen 3.6-27B: dense модел и benchmarks vs Claude [2026]

Qwen 3.6-27B пуснат на 22.04.2026 от Alibaba — моделът изравнява или надминава Claude 4.5 Opus на три теста. SWE-bench, GPQA, MMLU числа и БГ контекст.

AI Новини11 мин.

AI Новини11 мин.Vercel хак: Context.ai отвори вратата на хакерите [2026]

Vercel хак през Context.ai: AI инструмент стана supply chain backdoor. Пълна анатомия на атаката от 19.04.2026, какво откраднаха и как да се защитите.