Vercel хак: Context.ai отвори вратата на хакерите [2026]

Vercel хак през Context.ai: AI инструмент стана supply chain backdoor. Пълна анатомия на атаката от 19.04.2026, какво откраднаха и как да се защитите.

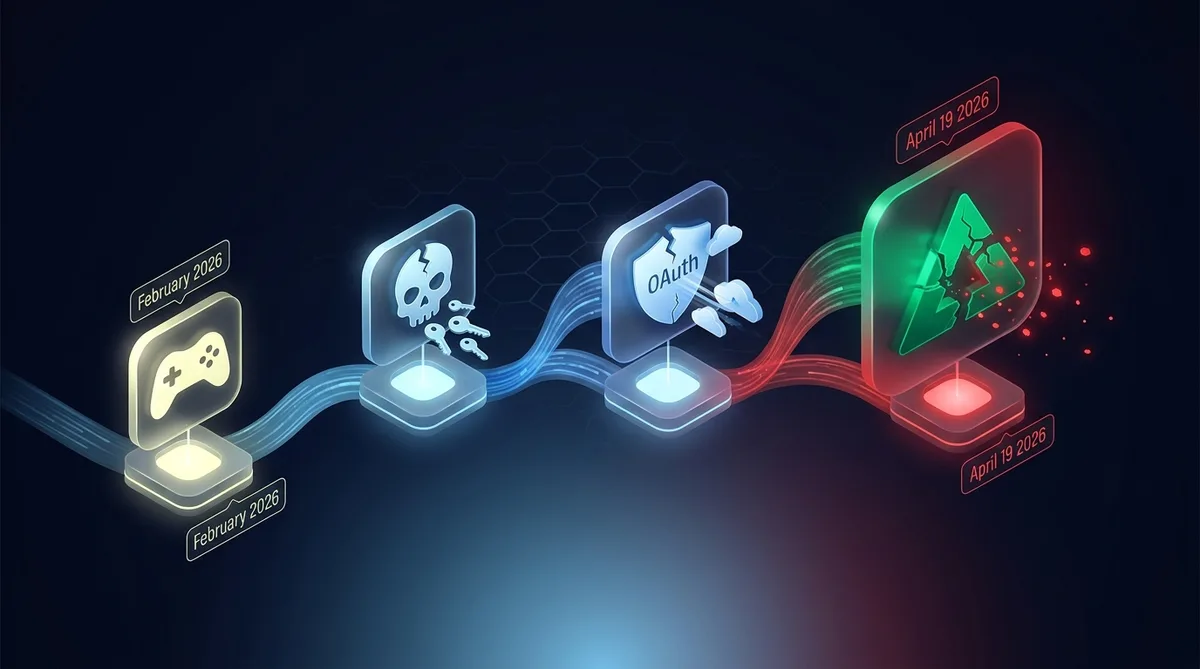

Накратко: Vercel хак стана първият мейнстрийм случай, в който AI инструмент с OAuth permissions към Google Workspace отвори вратата за компрометиране на голяма cloud платформа. Атаката започна през февруари 2026 г. с Lumma Stealer заразяване в Context.ai чрез Roblox cheat скрипт и завърши на 19 април 2026 г. с публично разкриване от Vercel и оферта за продажба на откраднатите данни за 2 милиона долара.

Ключови факти: Vercel disclosure — 19.04.2026, 11:04 AM PST (официален IOC bulletin). Произход — февруари 2026 (Lumma Stealer на Context.ai служител чрез Roblox cheat). Откраднати — env vars, API keys, GitHub/npm tokens, source code, 580 employee records. Ransom — 2 млн. долара на BreachForums. Vercel npm пакети (Next.js, Turbopack, AI SDK) — НЕ са компрометирани. Криптирани env vars — НЕ са достъпни. Investigators — CrowdStrike и Mandiant.

Какво се случи в инцидента с Vercel?

Vercel — компанията зад Next.js framework — публично потвърди пробив на 19 април 2026 г. (11:04 AM PST според официалния security bulletin). Атаката не е дошла директно през Vercel инфраструктурата, а през трета страна — AI инструмент на име Context.ai, на който служител на Vercel е дал OAuth достъп до корпоративния си Google Workspace акаунт.

Хронологията се простира над три месеца. Според разследване на Hudson Rock, служител на Context.ai е заразил машината си с Lumma Stealer през февруари 2026 г., след като свалил Roblox cheat скрипт ("auto-farm" exploits). Зловредният софтуер извлякъл Google Workspace credentials, Supabase ключове, Datadog tokens и Authkit логини.

С тези credentials атакуващите получили достъп до OAuth tokens, които Context.ai пази за свои потребители — включително token, принадлежащ на служител на Vercel. След това използвали този token, за да влязат в Google Workspace акаунта на въпросния служител, оттам в средата на Vercel и накрая в нескриптирани environment variables.

Защо Vercel хакът е критичен прецедент?

Vercel хакът установява нова категория supply chain риск, която досега беше предимно теоретична. Supply chain атаката чрез AI инструменти означава, че всеки AI продукт с OAuth permissions към корпоративен SSO може да бъде входна точка за пробив на цялата организация — без значение колко добра е сигурността на самата организация.

CEO на Vercel Guillermo Rauch формулира проблема директно в интервю за The Register:

"They moved with surprising velocity and in-depth understanding of Vercel. I strongly suspect, significantly accelerated by AI." — Guillermo Rauch, CEO на Vercel

Това е първият случай, в който CEO на голяма tech компания публично свързва скоростта на атаката с AI възможностите на нападателите. Според анализа на OX Security, инцидентът се вписва в по-широка тенденция: "AI based systems are being shipped faster than their security review and process capabilities" — AI системите се пускат по-бързо от способността им да бъдат прегледани за сигурност.

Какво откраднаха хакерите?

Bleeping Computer документира пълния списък на компрометираните данни — нескриптирани environment variables, API ключове, GitHub и npm tokens, части от source code, записи от вътрешни бази данни и 580 employee records (имена, имейли, статус на акаунта, времеви маркери на активност). Атакуващите изброили тези артефакти в листинг на BreachForums с цена от 2 милиона долара.

Vercel изрично потвърди какво НЕ е компрометирано: environment variables, маркирани като "sensitive" в платформата (те са криптирани при rest и инцидентът не дава достъп до тях), и npm пакетите, поддържани от Vercel — Next.js, Turbopack, AI SDK, SWR и Turborepo. "There is no evidence of tampering, and we believe the supply chain remains safe", се казва в официалното изявление.

Това разграничение е важно за всеки разработчик, който хоства приложения на Vercel. Ако използвате Next.js или други Vercel npm пакети, версиите ви не са били манипулирани. Ако сте маркирали критичните си environment variables като "sensitive", те остават недостъпни за атакуващите.

Технически детайли: как точно работи атаката?

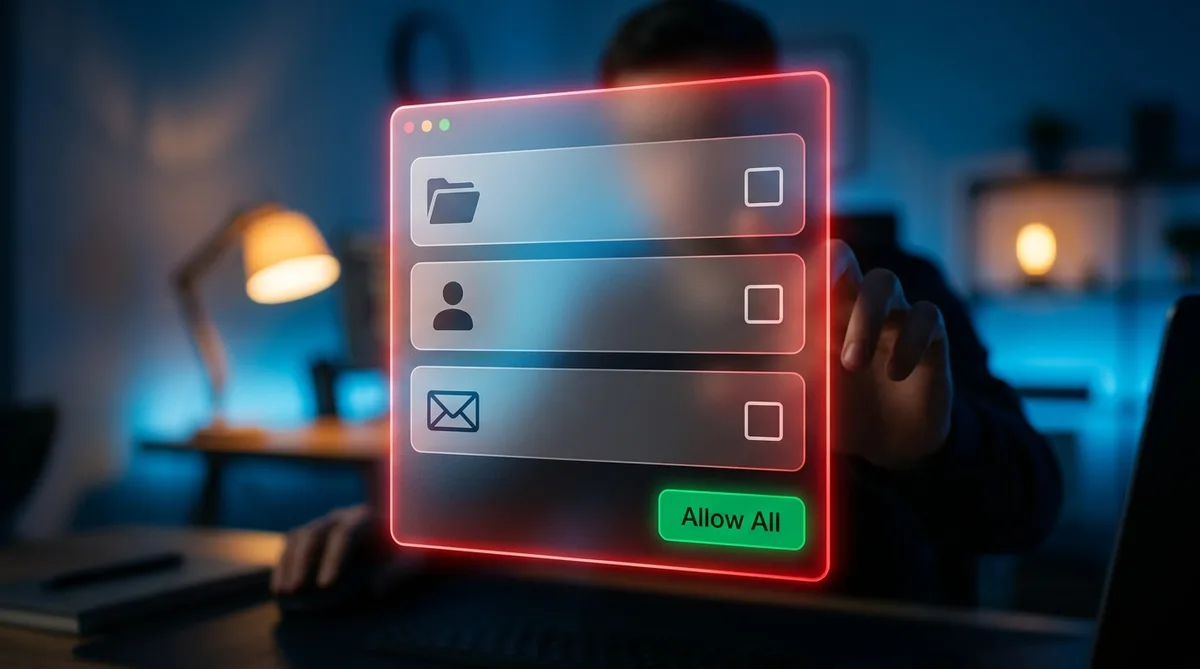

OX Security публикува технически разбор с конкретни идентификатори. Chrome разширението на Context.ai с ID omddlmnhcofjbnbflmjginpjjblphbgk е поискало OAuth2 разрешения за "full read access to all of their Google Drive files" чрез Google App ID 110671459871-30f1spbu0hptbs60cb4vsmv79i7bbvqj.apps.googleusercontent.com.

Когато служител на Vercel е инсталирал разширението и е свързал корпоративния си Google акаунт с него, на практика е дал на Context.ai (и на всеки, който компрометира Context.ai) пълен read достъп до целия си Google Drive — включително вътрешни документи, споделени папки и потенциално чувствителни файлове.

След като атакуващите придобили този OAuth token чрез Lumma Stealer през февруари, те имали месеци да изследват средата. Ескалацията към Vercel environments стана чрез enumeration на нескриптирани environment variables — техника, при която нападател последователно проверява всички достъпни променливи, докато намери ключ или credential, който отваря следващата система.

Реакции и експертни мнения

Един от най-интересните моменти около Vercel хака е спорът за самоличността на нападателя. На BreachForums се появи post от профил, наричащ себе си "ShinyHunters" — име, свързано с известна киберпрестъпна група. Истинският ShinyHunters обаче публично отрече участие в изявление, цитирано от Hackread:

"BreachForums has been run by many fakes, but not by us anymore, following the FBI seizure on 10 Oct 2025."

Austin Larsen от Google Threat Intelligence потвърди скептицизма пред The Register, описвайки актьора като "likely an imposter attempting to use an established name to inflate their notoriety". С други думи — някой се опитва да заеме известно име, за да си придаде тежест.

Настроенията в developer общността са смесени. На Hacker News темата за инцидента събра стотици коментари с фокус върху практическия въпрос: "Колко други от моите AI tools имат пълен Drive достъп?" Много разработчици споделят, че за първи път преглеждат списъка с OAuth applications в Google Workspace настройките си.

Vercel хак vs предишни supply chain атаки

Vercel хакът се отличава от типичните supply chain инциденти по входната точка. Преди април 2026 г. supply chain атаките обикновено идваха през компрометирани npm пакети, malicious dependencies или обратни инженерни атаки върху build pipeline. Vercel инцидентът преобръща модела — вместо кодът да е компрометиран, достъпът е компрометиран.

| Аспект | Класически модел | Vercel хак чрез AI |

|---|---|---|

| Входна точка | Malicious npm пакет | OAuth permission на AI tool |

| Засегнати | Всеки installer | Само разрешилите OAuth |

| Detection | npm audit, SCA tools | Audit на OAuth applications |

| Mitigation | Pin versions, lockfiles | Преглед на OAuth scopes |

| Скорост | Дни до месеци | Часове (AI-assisted) |

| Криминалистика | Git logs ясни | OAuth tokens мъгливи |

Тази разлика има практически последствия. Един разработчик може да бъде безупречен с lockfiles и SCA scans и пак да загуби организацията си през AI инструмент, на който е дал прекалено широки OAuth permissions. Сравнете това с предишни инциденти като Claude Code случайното пускане на код в npm, където проблемът беше в самия пакет, не в OAuth permissions.

- ✓Vercel реагира с публична disclosure в рамките на 24 часа

- ✓Сензитивните env variables остават криптирани и недостъпни

- ✓Vercel-вите npm пакети (Next.js, Turbopack) не са компрометирани

- ✓Прозрачен timeline и конкретни mitigation стъпки за клиентите

- ✓Инцидентът ускори дискусията за AI tool security в индустрията

- ×Нескриптираните env variables са били плячка лесна

- ×580 employee records са изложени публично

- ×AI инструменти с broad OAuth scopes са нова attack surface

- ×Detection отне месеци (февруари 2026 → април 2026)

- ×ShinyHunters имитатор показва колко лесно се клонират репутации

Как Vercel хакът засяга разработчиците в България?

Vercel хакът има директни последствия за хилядите български разработчици и стартъпи, които хостват продукти на платформата. Според Vercel customer page, компанията обслужва както глобални имена, така и регионални SaaS играчи — Next.js е де-факто стандарт за модерни React приложения и в българската екосистема.

Конкретните стъпки за български Next.js разработчик днес:

- Влезте в Vercel dashboard и проверете "Environment Variables" — маркирайте всички production credentials като "sensitive" (ако не са вече). Това ги криптира при rest.

- Включете multi-factor authentication за вашия Vercel акаунт — Vercel препоръчва authenticator app или passkey, не SMS.

- Прегледайте OAuth applications в Google Workspace (admin.google.com → Security → API controls → App access control) — премахнете всички AI/productivity инструменти, които нямат активна употреба.

- Проверете deployment logs за неочаквана активност между февруари и април 2026 г.

За българските стартъпи с GDPR задължения инцидентът поставя още един въпрос: ако ваш служител е инсталирал Context.ai (или друг подобен AI tool) с пълен Drive достъп, имате потенциална data breach notification отговорност съгласно GDPR чл. 33. Препоръчваме одит на всички OAuth-разрешени приложения в корпоративния Google Workspace.

Какво следва за Vercel и Context.ai?

Vercel ангажира CrowdStrike и Mandiant за incident response — две от водещите фирми за digital forensics. Разследването продължава към момента на тази публикация (22 април 2026 г.). Vercel обяви, че ще публикува подробен post-mortem след приключване на forensics анализа.

Context.ai потвърди компрометирането на собствените си системи в официално изявление от 19 април, но компанията все още не е публикувала пълни технически детайли за атаката върху AWS средата си или за това колко OAuth tokens са били изложени. По-широки последствия за останалите Context.ai клиенти все още не са оценени публично.

В индустрията се обсъжда дали Google трябва да затегне OAuth scope policies — например, да задължи всеки AI tool с "full read access to Drive" да премине допълнителен review процес. До такава регулаторна промяна отговорността остава върху индивидуалния потребител и admin екипите.

Често задавани въпроси за Vercel хака

Кога точно се случи Vercel хакът?+

Засегнат ли е Next.js или други Vercel npm пакети?+

Какво трябва да направя, ако хоствам приложение на Vercel?+

Кой стои зад атаката?+

Защо Context.ai е стартова точка на атаката?+

Може ли подобна атака да се случи отново с друг AI инструмент?+

Заключение: уроци от Vercel пробива

Vercel хакът от 19 април 2026 г. не е просто поредният security incident — той маркира нова епоха, в която AI инструментите с OAuth достъп са също толкова критична attack surface, колкото и самият source code. Месеци по-късно ще четем post-mortem анализи за подобни случаи в други големи компании, които вече са дали прекалено широки OAuth permissions на AI productivity tools без задълбочен security review.

Конкретните стъпки днес: одит на OAuth apps в Google Workspace, маркиране на всички production env vars като "sensitive" в Vercel, multi-factor authentication, и ясни вътрешни policies за това кои AI инструменти могат да получат достъп до корпоративни данни. Виж пълния security bulletin на Vercel за актуални препоръки.

За читатели, които следят AI cybersecurity темата, препоръчваме още анализа на Claude Mythos изтичането и риск ландшафта в open-source AI инструменти.

Допълнителни ресурси

- Vercel — Official April 2026 Security Incident Bulletin

- TechCrunch — Vercel confirms breach via Context.ai

- The Register — Vercel CEO points to AI-driven attack speed

- CyberScoop — Lumma Stealer и Roblox cheat произход

- OX Security — пълен технически разбор

- Bleeping Computer — детайли за откраднатите данни

Основател на CyberNinjas.ai и Кибер Хора. Пише за AI инструменти, новини и практически ръководства.

Още статии

AI Новини11 мин.

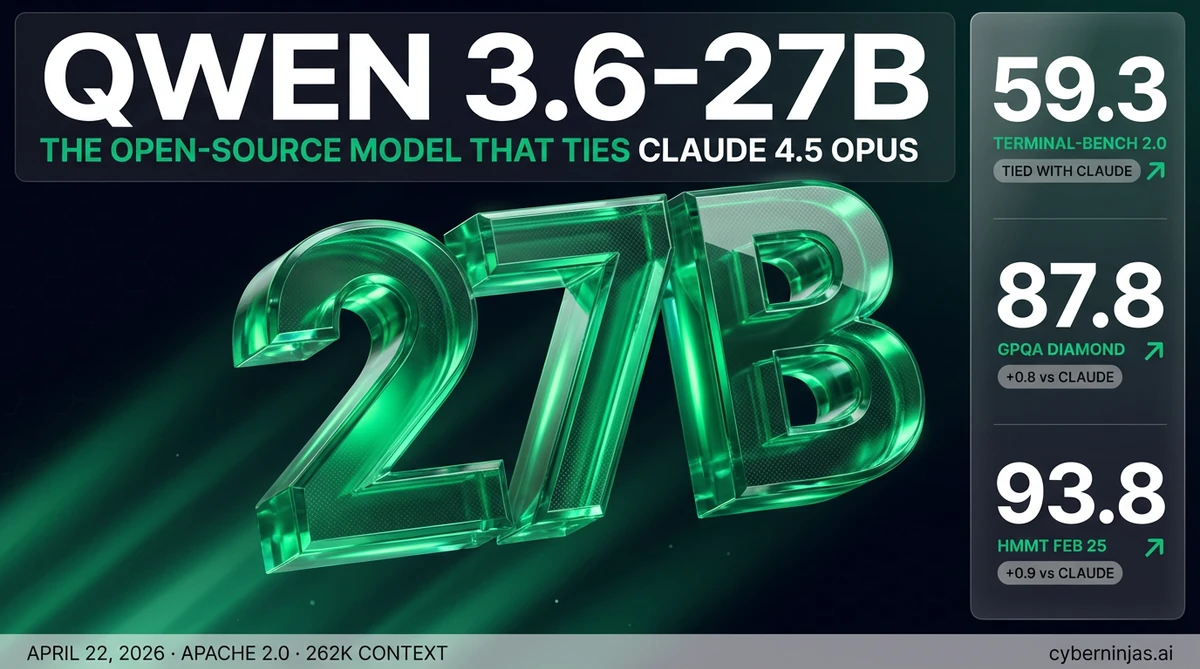

AI Новини11 мин.Qwen 3.6-27B: dense модел и benchmarks vs Claude [2026]

Qwen 3.6-27B пуснат на 22.04.2026 от Alibaba — моделът изравнява или надминава Claude 4.5 Opus на три теста. SWE-bench, GPQA, MMLU числа и БГ контекст.

AI Новини12 мин.

AI Новини12 мин.Meta Muse Spark: първият proprietary AI модел [2026]

Meta Muse Spark — първият proprietary модел от Meta Superintelligence Labs (08.04.2026). Multimodal reasoning, силни benchmarks и какво означава за БГ [2026]

AI Новини18 мин.

AI Новини18 мин.ICP Cloud Engines и Caffeine V3.0: нова ера започва [2026]

ICP Cloud Engines и Caffeine V3.0 стартират на 7 април 2026: суверенен облак, AI vibe coding и IIN верифициран inference. Пълен обзор на новата ера [2026]